"Яндекс" заплатит полтора миллиона тому, кто украдет у него данные клиентов, курьеров, расскажет, как можно мухлевать с промо-кодами и заказами

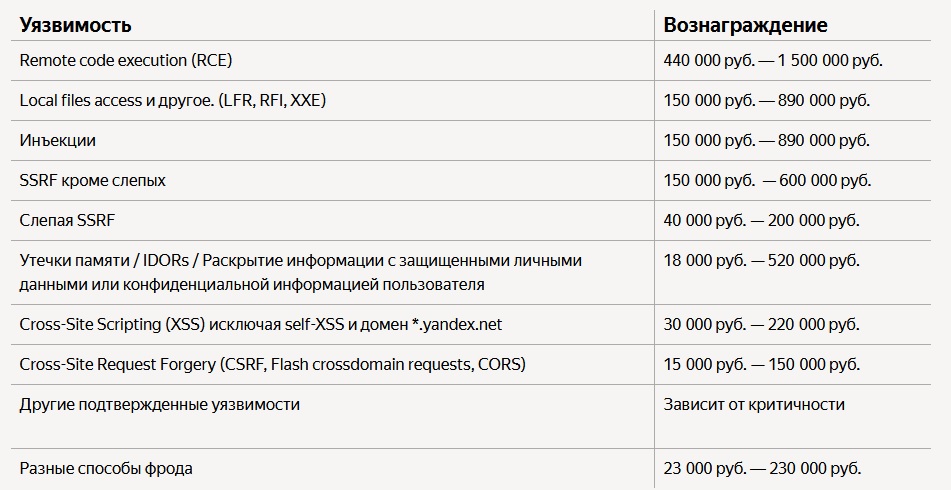

Компания заплатит "белым" хакерам от 15 тыс. до 1,5 млн рублей за обнаружение уязвимостей в своей системе. Таким образом сервис вдвое поднял свои прежние расценки. Как объясняют в "Яндексе", это связано с тем, что обнаружить уязвимости стало сложнее – надо усилить защиту.

Сервис назвал этот поиск конкурсом и объявил сроки проведения – с 1 июля до 31 августа. Тем не менее, деньги получит не один победитель, а все, кто найдет техническую уязвимость и поделится этой информацией с "Яндексом".

Вот какие направления уязвимостей интересуют компанию:

Раскрытие пользовательских данных

Яндекс Еду интересуют любые технические способы раскрытия приватных данных пользователей и курьеров-партнеров: например, телефонных номеров, адресов, состава заказов и так далее.

Примеры методов раскрытия данных:

- курьер видит адрес и состав заказа, который доставляет, но он, как и пользователь, не должен видеть другие заказы. Может рассматриваться обход этого кейса;

- обход механизма, который скрывает реальные телефонные номера курьера и пользователя при звонке из приложения.

Обход правил использования промокодов

Яндекс Еда широко использует скидки и промокоды. Теперь сервис заинтересовался способами обхода действующих правил использования промокодов.

Примеры обхода правил:

- активация со своей учетной записи промокодов, которые привязаны к другой учетной записи;

- раскрытие промокодов путем полного перебора с одной учетной записи или анонимно.

Накрутка бонусных баллов Яндекс Плюса

Компании интересен любой технический способ получения баллов Плюса без траты денег со значительным ущербом.

Фрод со стороны курьеров-партнеров

Также компанию интересуют любые способы фрода со стороны курьеров.

Пример фрода: курьер находится на смене, но нечестным способом уклоняется от приема заказов, что в конечном итоге позволяет ему получить субсидию без выполнения доставки. Честные способы сделать перерыв или уйти со смены здесь не рассматриваются.

Способы фрода в приложении для курьера, которые требуют наличия root-привилегий/jailbreak на устройстве, входят в рамки программы.

Поиск уязвимостей в Яндекс Еде — это одно из направлений "Охоты за ошибками", постоянной программы "Яндекса" по премированию этичных хакеров, то есть тех, кто разбирается в компьютерной безопасности, находит уязвимости в продуктах IT-компаний и сообщает им об этом за вознаграждение.

"Охота за ошибками" действует в "Яндексе" с 2012 г. Такая программа — это стандартная практика для IT-компаний, которая позволяет им обнаруживать ошибки в постоянно обновляющихся продуктах.

1 марта Яндекс Еда сообщила об утечке данных пользователей: в базе были номера телефонов, информация о заказах и другие. 22 марта в Интернете опубликовали карту с данными клиентов, через несколько дней сайт заблокировали. 30 мая исследователи утечек DLBI нашли в открытом доступе базу данных курьеров Яндекс Еды и Delivery Club, в сервисах подтвердили, что утечка — часть предыдущих инцидентов.

Недавно Яндекс Еда усилила защиту: свела к минимуму количество сотрудников, которые имеют доступ к информации о покупателях, а также провела полный аудит безопасности и теперь будет устраивать такие проверки чаще, чем раньше. А также дала клиентам возможность стирать историю своих заказов.

Интересная новость? А ведь новости гораздо удобнее отслеживать в Telegram. Подпишитесь на наш Telegram-канал вот по этой ссылке. И вы будете и читать, и получать все самое важное наиболее удобным способом.

Кроме статуса оплачен/не оплачен есть еще работа с предоплатами, выгрузка какими вариантами был закрыт чек, отмены, координаты, где совершена продажа и т.д.

После закрытия заказа данные режиме реального времени через мобильную сеть отправляются в товароучетную программу или CRM.

Пример такого приложения: DM:Доставка. Свернуть